【日本の脅威情報レポート】2026年2月11日~2月25日まとめ

- 3月3日

- 読了時間: 6分

更新日:3月11日

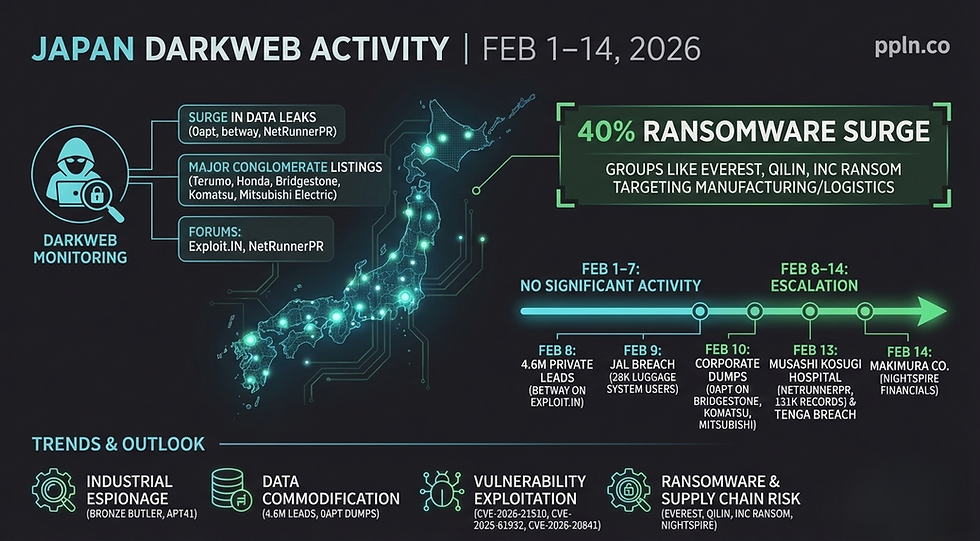

PIPELINE(パイプライン)では、ダークウェブ上の脅威インテリジェンスや公開情報をもとに、日本を標的としたサイバー活動を定期的にモニタリングしています。本レポートでは、2026年2月11日~2月25日の期間に観測された主な動向をまとめます。特に、産業制御システム(SCADA)や医療・インフラ分野へのアクセス試行、認証情報窃取活動、ランサムウェア被害が目立った2週間でした。日本のダークウェブ動向本期間中、日本のSCADA/産業制御システム、医療機関、監視インフラ、製造業を標的とした活動が複数確認されました。これらの多くは、単発の攻撃ではなく、認証情報窃取と情報持ち出しを主目的としたもので、事前の侵入(プレポジショニング)が行われていた可能性が強く示唆されます。

主な観測事例

2月11日:SCADA産業プラントへのアクセス試行

産業制御ネットワークへの初期侵入痕跡がダークウェブ上で共有。認証情報のダンプが流通。

2月11日:日本医科大学武蔵小杉病院

医療機器保守用VPNの脆弱性を悪用した不正アクセスが確認され、ナースコールシステムなどがランサムウェア被害に。患者個人情報の大規模漏洩(当初約1万人→後に13万人規模へ拡大)が公表された関連事案。

2月12日:仙台スパ施設CCTV

監視カメラシステムへの侵入と映像・認証情報の持ち出しが観測。

2月23日:ニチハ株式会社 文書漏えい

製造業向けの内部文書がダークウェブに流出。事前侵入による長期潜伏型の痕跡が疑われる。

これらの事例から、攻撃者はMFA未導入のVPN/リモートアクセスやレガシー機器を起点に侵入し、内部ネットワークを横展開した上で認証情報や機密データを窃取・持ち出すパターンが主流となっています。日本関連の認証情報(企業ドメイン、アカウントリスト)のダークウェブ流通量も、この期間に顕著に増加しています。

日本のランサムウェア被害

2月18日に、真言宗智山派 成就院(栃木県) へのランサムウェア感染が確認されました。

宗教法人や地方の小規模組織は、以下のような構造的弱点から「ソフトターゲット」として狙われやすい状況が続いています。

IT専任担当者の不在

多要素認証(MFA)の未導入

レガシーOS/機器の継続利用

定期的なバックアップ・復旧訓練の不足

これらの組織は、攻撃後の復旧が遅れやすく、身代金支払いに追い込まれるケースが増加するリスクがあります。

データ侵害動向

本期間中に大規模な公表事案(数万人~数十万人規模の個人情報漏洩)は新たに確認されていませんが、製造業における文書漏えいや医療分野への認証情報窃取活動は継続的に観測されています。

特に、事前侵入→長期潜伏→情報窃取→二重恐喝(データ公開+暗号化)という攻撃チェーンが成熟しており、被害公表前にダークウェブでデータの一部が売買・公開されるケースが増えています。今後の注視点今後数ヶ月で特に警戒すべきポイントを以下にまとめます。

産業制御分野への事前侵入拡大

SCADA/PLC環境へのプレポジショニングがさらに活発化。国家関与型ではなく、金銭目的の犯罪グループによる侵入が増加傾向。

地方組織へのランサムウェア増加

宗教法人・自治体関連・中小製造業が引き続き標的。MFA未導入組織は最優先で対策を。

情報窃取型二重恐喝の拡大

暗号化+データ公開の組み合わせが標準化。交渉前にデータがリークサイトに掲載されるケースが急増。

日本関連認証情報のダークウェブ流通増加

Active DirectoryやVPNアカウントのダンプが大量に出回る可能性。漏洩済み認証情報の悪用による二次被害に注意。

推奨アクション(簡易チェックリスト)

すべての外部公開リモートアクセスにMFA必須化

SCADA/OT環境のネットワーク分離と脆弱性管理の強化

定期的な認証情報漏洩チェック(ダークウェブ監視サービス活用)

地方・中小組織は最小限の外部公開ポートに絞り、バックアップのオフライン保存を徹底

引き続き、Pipelineではリアルタイムの脅威インテリジェンスを基に日本国内のリスクを追跡していきます。最新の脅威動向や具体的なインシデント対応については、お問い合わせよりご相談ください。

PIPELINEがやっていること

私たちは日本企業を標的としたサイバー脅威から守ることを支援しています。

たとえば、製造業・医療機関・重要インフラ・地方中小組織向けに:

外部公開資産の継続スキャンとリスク可視化(ドメイン、サーバー、VPN、クラウド設定などの不備を特定)

ダークウェブの24時間監視と予兆の早期検知(漏洩した認証情報・機密文書・ランサムウェア関連情報の監視)

攻撃者視点での外部攻撃面(Attack Surface)管理(リスクの特定と対応の優先順位付け)

DNSレベルでのリアルタイム脅威ブロック(マルウェア、C2通信、フィッシング対策)

また、「見えないリスク」を「見える状態」にし、経営層・セキュリティチームへの伴走も行っています。そして何よりも被害が発生する前に手を打つ、事前予防とプロアクティブな防御にこだわっております。

今すぐできる:セルフチェック(8項目)

自社の全ドメイン・サブドメインを把握(リストアップ)できているか?

外部公開されている古いサーバーや放置されたシステムが残っていないか?

MFA未導入のVPNやリモートアクセスポートが残っていないか?

ダークウェブで自社ドメインの認証情報が漏洩していないか確認したことがあるか?

取引先・サプライチェーンの外部リスクを定期的に評価しているか?

SCADA/OT環境の外部露出資産を把握しているか?

ランサムウェア被害時にデータ公開を防ぐための事前監視ができているか?

リスクの優先順位をスコア化して、優先順位を付けて対応を決められているか?

3つでも詰まったら、PIPELINEの出番です。

攻撃者は常に、あなたの弱点を先に探しています。攻撃者と同じ視点でリスクを可視化し、日本・アジア太平洋地域特化の脅威インテリジェンスで、被害を未然に防ぐお手伝いをします。お気軽にご相談ください。

✦ さいごに

ここまでお読みいただき、ありがとうございました。

私たちPIPELINE株式会社は、私たちは、サイバーセキュリティと脅威情報(Threat Intelligence)を専門とする専門家集団として、

日々、現場でお客様とともに脅威に向き合っています。

「社内に専門チームがあっても、リソースが足りない」「どこから手をつけたら良いか分からない」「攻撃される前提で現実的に備えたい」

といったご相談は少なくありません。会社の規模に関係なく、守りが弱い部分を狙われやすいというのが今の状況です。

そして、社内だけで抱え込むことで、どうしても見落としが生まれやすくなります。

だからこそ、私たちは理想論ではなく、現場で役立つ方法に絞り、スモールスタートで手軽に始められる形をご提案しています。「できる範囲の一歩」でも、安全性は大きく変わります。

少しでも不安があれば、どうぞお気軽にご相談ください。最短でセキュリティ強化に繋げる方法を共に整えていきましょう。